Guía avanzada para diseñar arquitecturas multi-tenant en PostgreSQL usando Row Level Security (RLS), con foco en patrones de diseño, rendimiento, seguridad operativa y errores habituales en entornos productivos.

Qué significa «multi-tenant» en PostgreSQL

En un sistema multi-tenant, una misma plataforma sirve a múltiples clientes (tenants) garantizando aislamiento de datos y un comportamiento consistente. En PostgreSQL, este aislamiento puede implementarse a diferentes niveles (base de datos, esquema o fila), y Row Level Security (RLS) es una herramienta especialmente útil cuando el aislamiento se hace a nivel de fila.

RLS permite definir políticas de acceso que filtran automáticamente las filas visibles para cada consulta según reglas declarativas. Bien aplicado, reduce el riesgo de fugas accidentales y centraliza la lógica de seguridad en el motor de base de datos.

Cuándo RLS es una buena idea (y cuándo no)

Casos en los que RLS encaja

- Aplicaciones multi-tenant con esquema compartido y separación por tenant_id.

- Necesidad de defensa en profundidad: la app filtra por tenant, y la base de datos lo refuerza.

- Entornos con equipos grandes o alta rotación, donde los errores de query son un riesgo real.

- Requisitos de cumplimiento o auditoría que exigen evidencias de control de acceso.

Señales de que quizá no conviene (o requiere un diseño diferente)

- Tenants con necesidades de extensibilidad extrema (esquemas por tenant, lógicas muy divergentes).

- Workloads con consultas altamente complejas donde el impacto en planificación/ rendimiento exige un POC serio.

- Equipos que no pueden comprometerse a un proceso disciplinado de roles, migraciones y pruebas de restore/DR.

RLS no sustituye a una buena arquitectura. Es un control muy potente, pero debe diseñarse junto con roles, modelo de datos, indices, pruebas y operación.

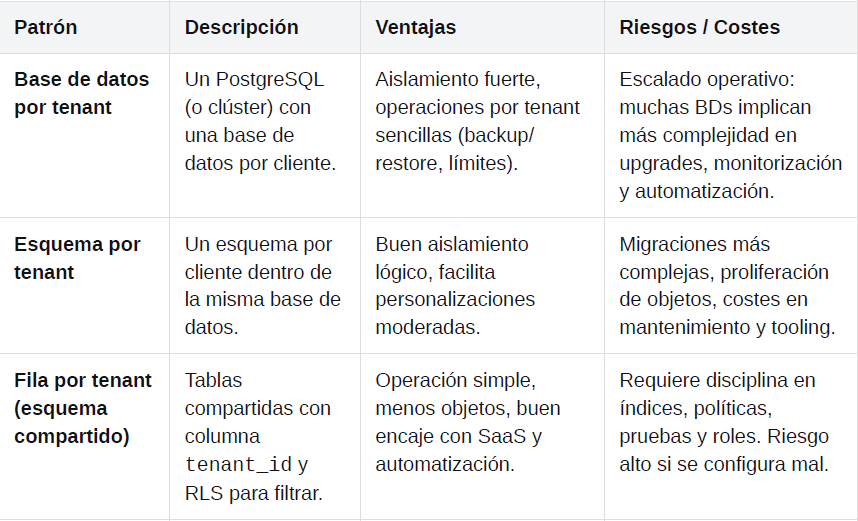

Patrones multi-tenant en PostgreSQL: pros y contras

Esta guía se centra en el patrón fila por tenant con RLS, que suele ser el más eficiente en operación cuando el producto es homogéneo y el objetivo es escalar.

Diseño del modelo de datos para RLS (lo que marca la diferencia)

Hacer tenant_id «de primera clase»

En multi-tenant con RLS, tenant_id no es un campo más. Recomendaciones habituales:

- Obligatorio (NOT NULL) en tablas multi-tenant.

- Incluido en claves e índices relevantes para que las consultas por tenant sean eficientes.

- Consistente en naming y tipos (por ejemplo, UUID o BIGINT) en todo el esquema.

Índices que evitan que RLS «duela»

RLS añade un predicado (filtro) por tenant. Si el optimizador no puede apoyarse en índices adecuados, las consultas pueden degradarse. Pautas típicas:

- Índices compuestos que comienzan por tenant_id en tablas con alto volumen.

- Índices alineados a consultas reales: (tenant_id, created_at), (tenant_id, status), etc.

- Evitar patrones que obliguen a escanear grandes porciones de la tabla para luego filtrar.

Atención: si el índice no «acompaña» al filtro por tenant, el coste se multiplica a medida que

crece el número total de filas (aunque cada tenant tenga pocas).

Cómo «pasar el tenant» a PostgreSQL de forma segura

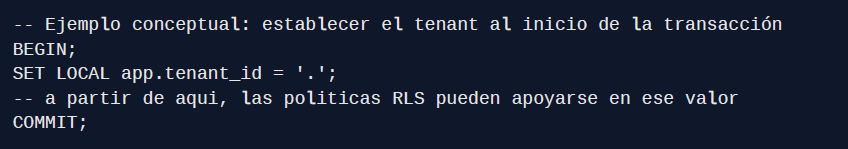

El reto práctico es: ¿cómo sabe PostgreSQL qué tenant está activo en cada petición? Hay dos enfoques habituales que pueden combinarse:

- Contexto por sesión/transacción: la aplicación establece el tenant en la conexión (o transacción) y las políticas lo leen.

- Parámetro explícito: además del contexto, las queries incluyen tenant_id y se valida por consistencia (defensa extra).

Un patrón muy común en producción es setear un valor de contexto y consultarlo desde las

políticas:

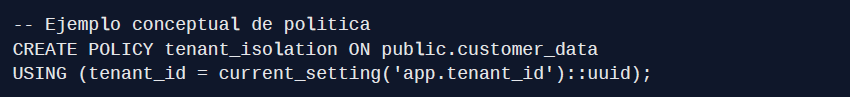

Y una política que compare la columna tenant_id con el contexto:

Recomendación: valida siempre el flujo extremo a extremo (pool de conexiones, transacciones y reintentos). En multi-tenant, un contexto mal gestionado puede provocar un incidente crítico.

RLS y roles: diseño de permisos sin «atajos» peligrosos

Roles por aplicación y por operación

Un enfoque robusto separa permisos por función:

- Rol de aplicación (lectura/escritura) que ejecuta el día a día, sujeto a RLS.

- Rol de mantenimiento para tareas internas controladas (migraciones, jobs), con procedimientos y auditoría.

- Roles humanos limitados y con trazabilidad (evitar que un usuario «admin» opere sin control).

Cuidado con bypass y privilegios elevados

En PostgreSQL existen mecanismos por los que ciertos roles pueden bypassear RLS (por ejemplo, roles con privilegios específicos o muy elevados). En entornos multi-tenant, esto debe tratarse como una excepción operativa, no como una comodidad. Si necesitas ese tipo de roles:

- Delimita quién los usa, con qué procedimiento y bajo qué trazabilidad.

- Evita que la aplicación «normal» tenga permisos que permitan saltarse RLS.

- Revisa periódicamente el inventario de roles y privilegios.

Rendimiento: los puntos que más problemas dan en producción

Planes genéricos vs. planes específicos

En aplicaciones con prepared statements y pooling, el planificador puede elegir planes

«genéricos» que no se adaptan bien a la selectividad por tenant. Esto se nota como:

- Consultas que «a veces van bien» y «a veces van mal» sin cambios aparentes.

- Degradación al crecer el dataset global aunque cada tenant sea pequeño.

La mitigación depende del stack (driver, pooling, parametrización), pero suele implicar revisar cómo se construyen las consultas, cómo se pasa el tenant y cómo se diseñan índices y particionados cuando aplica.

Índices, particionamiento y crecimiento

Cuando el crecimiento es fuerte, además de índices compuestos, puede considerarse:

- Particionamiento (por rango, hash o por criterio operativo) para reducir working set y acelerar mantenimiento.

- Vacuum/Autovacuum y mantenimiento preventivo bien configurado, ya que el multi-tenant suele generar patrones de escritura intensivos.

«Errores de diseño» típicos que penalizan el rendimiento

- Índices que no incluyen tenant_id en tablas multi-tenant de alta cardinalidad.

- Políticas que obligan a evaluar condiciones complejas en cada fila sin apoyo de índices.

- Consultas que mezclan tenants sin querer (por ejemplo, reportes globales) sin vías controladas y optimizadas.

Errores comunes (y cómo evitarlos)

Olvidar RLS en tablas nuevas o cambios de esquema

Un fallo clásico: se crea una tabla nueva para una funcionalidad y no se habilita RLS ni se

definen políticas. Mitigación:

- Checklist de migraciones: toda tabla multi-tenant debe incluir tenant_id, RLS habilitado y políticas.

- Revisiones de seguridad en PRs (no solo en producción).

Confiar en que «la app siempre filtra»

En sistemas grandes, tarde o temprano aparece una query que no filtra. RLS debe tratarse

como el último guardarraíl. Si el diseño lo permite, refuerza con:

- RLS + convenciones de query + tests automatizados.

- Roles mínimos y separación de permisos.

Funciones y procedimientos que se saltan el modelo

Otra fuente frecuente de incidentes son funciones con permisos elevados (por ejemplo, definidas para tareas internas) que terminan usándose de forma no prevista. Mitigación:

- Minimiza funciones con privilegios especiales.

- Documenta explícitamente su propósito y quién puede ejecutarlas.

- Aísla operaciones administrativas en procedimientos controlados y auditables.

Falta de pruebas de «no fuga» (data leakage tests)

No basta con que la política exista. Hay que probar que no hay fugas en escenarios reales: joins, subconsultas, vistas, APIs de reporting, exportaciones y scripts de mantenimiento.

Testing y validación: cómo ganar confianza antes de producción

En entornos empresariales, es recomendable definir una estrategia de pruebas que cubra:

- Pruebas unitarias de políticas: usuarios/roles representativos y casos límite.

- Pruebas de integración: flujo real de la aplicación con pooling y transacciones.

- Pruebas de rendimiento: con datos realistas y crecimiento simulado.

- Pruebas de restore: recuperar backups y validar que el aislamiento se mantiene.

Sugerencia práctica: define un conjunto fijo de tenants «canónicos» (pequeño, mediano, grande, con datos «raros») y ejecuta siempre las baterías de pruebas contra ellos.

Auditoría y operación: hacerlo sostenible

La seguridad multi-tenant no termina en el DDL. Para sostenerlo en el tiempo:

- Observabilidad: métricas, latencias por endpoint, consumo de I/O, bloat, eventos anómalos.

- Gestión del cambio: upgrades, cambios de índices, cambios de políticas con control y validación.

- Revisiones periódicas: roles, privilegios, políticas, nuevas tablas, reportes y accesos internos.

- Documentación operativa: runbooks de incidentes, accesos, y procedimientos de mantenimiento.

Conclusión

RLS es un habilitador potente para arquitecturas multi-tenant en PostgreSQL, especialmente con esquema compartido. El éxito depende de tratarlo como una solución integral: modelo de datos con tenant_id bien diseñado, políticas simples y comprobables, roles y privilegios sin atajos, índices alineados a consultas reales y un proceso sólido de testing y operación.

Cuando se hace bien, RLS reduce drásticamente el riesgo de fugas accidentales y aporta

una capa de seguridad coherente para escalar con confianza.

Contacte con Hopla! para agendar una reunión y planificar la optimización del rendimiento y seguridad operativa de su empresa.

FAQ (Preguntas frecuentes)

RLS actúa como un guardarraíl en el motor: incluso si una query se construye mal o se olvida un filtro, la base de datos sigue aplicando el aislamiento por políticas. Es una capa adicional de defensa en profundidad.

RLS es especialmente útil cuando el aislamiento es a nivel de fila (tablas compartidas con tenant_id). En patrones como “base de datos por tenant” o “esquema por tenant”, el aislamiento se resuelve principalmente por separación lógica/administrativa, aunque RLS puede seguir utilizándose en casos concretos.

El punto crítico es asegurar que el tenant se establece de forma correcta por sesión/ transacción y se limpia/gestiona adecuadamente en cada petición. Debe validarse el flujo extremo a extremo (pooling, transacciones, reintentos) para evitar incidentes por contexto incorrecto.

Ciertos roles con privilegios elevados pueden bypassear RLS. En entornos multi-tenant, esto debe tratarse como una excepción operativa (con procedimiento, trazabilidad y auditoría) y no como un permiso habitual de la aplicación.

Puede afectar, porque añade predicados que deben ser eficientes. La mitigación pasa por diseñar bien el modelo (tenants como “primera clase”), crear índices alineados (frecuentemente incluyendo tenant_id) y validar con pruebas de rendimiento realistas.

Crear tablas nuevas o introducir cambios sin habilitar RLS ni definir políticas. Por eso se recomienda un checklist de migraciones y revisiones de seguridad en PRs para asegurar consistencia.

Escenarios que suelen romper el aislamiento: joins, subconsultas, vistas, endpoints de reporting, exportaciones y scripts de mantenimiento. No basta con que la política exista: hay que probar que no hay fugas en flujos reales.

Con observabilidad, gestión del cambio, revisiones periódicas de roles/privilegios/políticas, documentación operativa y pruebas regulares (incluyendo restore) para mantener el modelo bajo control en producción.