Las empresas necesitan adoptar soluciones tecnológicas rápidamente, pero sin descuidar la seguridad de su infraestructura ni los requisitos de cumplimiento normativo. Estos obstáculos suelen retrasar la implementación de nuevos proyectos, aumentar los costos y generar fricción entre equipos de negocio y de TI.

En Hopla ayudamos a las empresas a adoptar una solución que equilibra velocidad y protección: Docker Hardened Images (DHI). Estas imágenes de contenedores ultra-seguras permiten acelerar el desarrollo, proteger aplicaciones y optimizar operaciones al mismo tiempo.

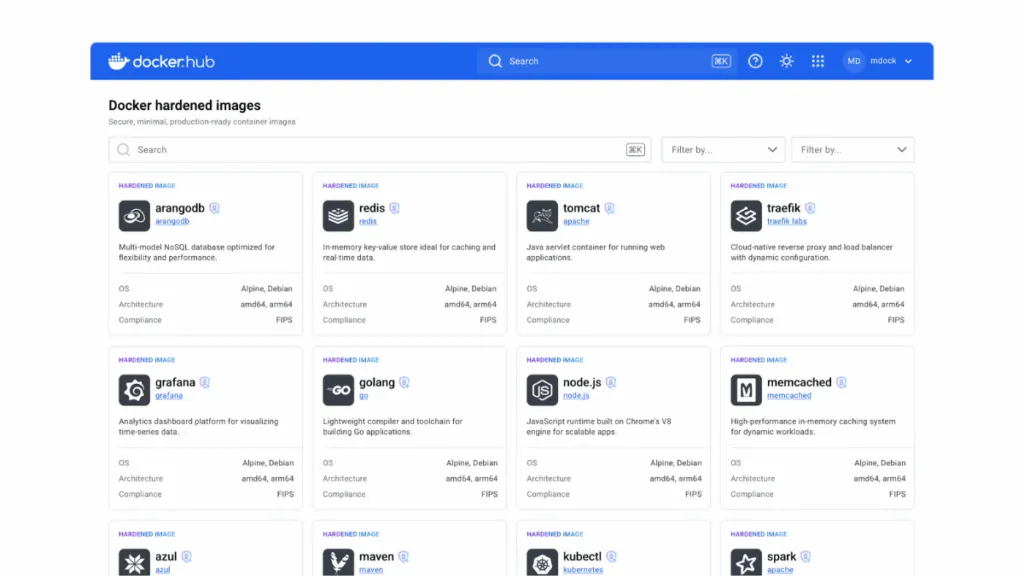

¿Qué son las Docker Hardened Images (DHI)?

Las DHI son imágenes de contenedor ultra-minimalistas, seguras y listas para producción, creadas y mantenidas por Docker. A diferencia de las imágenes base tradicionales, las DHI se construyen con un enfoque distroless (sin distribución), eliminando componentes, librerías y utilidades innecesarias.

Este enfoque no es sólo eficiente, sino también una estrategia de seguridad proactiva. Al reducir la cantidad de código, se disminuye la superficie de ataque hasta en un 95% y, lo que es aún más importante, se logra un número casi nulo de vulnerabilidades (CVEs) desde el primer uso.

Con las DHI, tu empresa puede dejar de perseguir vulnerabilidades y empezar a trabajar con una base segura y verificable desde el inicio.

Los 3 pilares de las DHI: Seguridad, Cumplimiento y Eficiencia

Las DHI resuelven los puntos de dolor más críticos en el desarrollo de software moderno.

1. Seguridad desde el Origen

- Reducción Drástica de Riesgos: Al ser imágenes «distroless», el riesgo se minimiza de forma inherente. Menos código significa menos puntos de entrada para ataques.

- SLA de Remediación Garantizado: Docker se compromete a solucionar vulnerabilidades críticas y de alta severidad en un plazo de solo 7 días. Esto es mucho más rápido que el estándar de la industria, lo que reduce la ventana de exposición de tu negocio.

2. Cumplimiento Normativo Integrado

Las auditorías pueden ser un proceso manual y estresante. Las DHI lo simplifican al incluir de forma nativa:

- SBOMs (Software Bill of Materials) firmados: Te dan una visibilidad completa sobre los componentes de tus imágenes.

- Proveniencia SLSA Nivel 3: Garantiza la trazabilidad y la integridad de la cadena de suministro de software.

- Compatibilidad con Estándares Federales: Preparadas para estándares como FIPS y STIGs, las DHI son ideales para empresas en industrias altamente reguladas.

3. Eficiencia que Libera a tus Equipos

- Menos Ruido, Más Productividad: Las DHI reducen el ruido de los escáneres de seguridad, permitiendo a tus desarrolladores enfocarse en lo que realmente importa: escribir código y entregar valor.

- Adiós al Parcheo Manual: La gestión de vulnerabilidades se automatiza, liberando a tus equipos de la tediosa tarea de reparar y hacer triage de vulnerabilidades (CVEs) constantemente.

- Integración sin Interrupciones: La compatibilidad con las imágenes base de Alpine y Debian significa que la migración es tan simple como cambiar una línea en tu Dockerfile, sin necesidad de reentrenar a tu equipo o reconfigurar tus pipelines.

Simplifica tu estrategia de seguridad con DHI

Las Docker Hardened Images son una estrategia de seguridad proactiva que protege la cadena de suministro de software, acelera la entrega y libera a los equipos de la carga de gestionar vulnerabilidades constantes.

En Hopla, ayudamos a las empresas a integrar DHI en sus flujos de trabajo para que puedan enfocarse en lo que realmente importa: entregar valor, innovar y mantenerse competitivas en un mercado cada vez más exigente.

¿Quieres saber cómo DHI puede transformar la seguridad y la eficiencia en tu organización?

Contáctanos hoy y da el siguiente paso hacia una operación más segura y ágil.